Адрес гидры в сети тор

Автоматизированная система расчетов позволяет с помощью сети интернет получить доступ. Перед тем как пополнить Мега Даркнет, останется пройти несложную регистрацию, которая выполняется в пару кликов непосредственно на сайте после введения проверочной капчи. Форум Форумы lwplxqzvmgu43uff. Первый способ заключается. 2006 открытие торговых центров мега в Екатеринбурге 6, Кстовском районе Нижегородской области мега Нижний Новгород 7 и Всеволожском районе Ленинградской области мега Дыбенко» и «мега Парнас. Для того чтобы зайти в Даркнет через, от пользователя требуется только две вещи: наличие установленного на компьютере или ноутбуке анонимного интернет-обозревателя. Truth Social совершенно новая социальная сеть, в которой можно обмениваться ссылки постами, фотографиями, новостями и прочим контентом с другими участниками. Вы легко найдете и установите приложение Onion Browser из App Store, после чего без труда осуществите беспрепятственный вход на OMG! С 2005 года реализовано 975 объектов общей площадью более 40 000. Жека 3 дня назад Работает! Поскольку на Омг сайте все транзакции осуществляются в криптовалюте для обеспечения их анонимности, разработчики создали опцию обмена, где можно приобрести нужное количество монет. В среднем посещаемость торговых центров мега в Москве составляет 35 миллионов человек в год. Проблема скрытого интернета, доступного через ТОР-браузер, в том, что о существовании. Похожие каналы. «Мегазип» интернет-магазин по продаже оригинальных запчастей на японские автомобили и мототехнику. Всегда читайте отзывы и будьте в курсе самого нового, иначе можно старь жертвой обмана. Самые интересные истории об: Через что зайти на с компьютера - Tor Browser стал. Всё, что надо знать новичку. Проект существовал с 2012 по 2017 годы. Прошло уже пять лет с начала работы форума Гидры, появились сотни зеркал, но сведений о взломе, утечке данных или пропажи биткоинов не поступало. Инвестиции пойдут на коммерческое обновление торговых центров и строительство новых.

Адрес гидры в сети тор - Ссылки на дп в тор

Этот адрес мы указываем с опцией url: url"http localhost/dvwa/vulnerabilities/brute/?usernameadmin passwordpassword11 LoginLogin" Слово admin мы заменяем на заполнитель file0 а вместо password11 указываем второй заполнитель file1. Анализ статичных данных (html кода) может быть трудным и очень легко что-то пропустить. Полезный универсальный инструмент для подбора паролей при проведения тестов на уязвимость собственных ресурсов. Синтаксис команды такой: минимальная_длина:максимальная_длина:набор_символов Минимальное и максимальное количество знаков указывается цифрами, буквы указываются как в нижнем, так и в верхнем регистре (указывается A и a). Txt -m cisco target cisco-enable (пароль входа cisco) hydra -l foo -m bar -P pass. Пользователю предоставляется выбор использовать приложение через консоль или установить графическую оболочку. Далее программа по перебору сравнивает выдаваемые ей страницы и если там отсутствует строка «Account does not exist значит пароль подобран. Дополнительно опцией TLS может быть принудительно выбрано TLS шифрование через starttls. Скорее всего, после этого в наш браузер будет записана куки. Синтаксис параметров в этом случае будет выглядеть так: адрес_страницы:имя_поля_логинаuser имя_поля_пароляpass произвольное_полезначение:строка_при_неудачном_входе Строка запуска: hydra -l user -P /john. Пользовательский http заголовок. Примечание: ' h ' добавит определённый пользователем заголовок в конец, независимо от того, отправила ли уже Hydra заголовок или нет. b : Не выводить начальный баннер -q : Показать информацию об использовании модуля -v число : Уровень вербальности 0 - 6 (больше) -w число. Т.е. Примечание: вы также можете указать DN как логин, когда используется Простой метод аутентификации). Особенно поля имя_пользователя и пароль. Попытка помечается как успешная, если этот текст отсутствует в ответе сервера. Как мы помним, серверу передаётся строка /dvwa/vulnerabilities/brute/?usernameadmin passwordpassword11 LoginLogin, которая является относительным адресом страницы. Rdp Модуль rdp опционально принимает доменное имя Windows. В самом начале указывается метод передачи данных (post или get). Поэтому собрались! Если бы мы догадались начать с удаления дубликатов, то количество комбинаций, необходимых для тестирования, сократилось бы примерно на 350 тысяч Пусть это послужит нам уроком. Ftp В приведенном примере программа будет подбирать пароль размером в 4 символа, состоящий из букв обоих регистров и цифр. Из файла opened_names. Txt target cisco-enable (AAA логин foo, пароль bar) cvs Модуль cvs опционально принимает имя репозитория для атаки, по умолчанию это root" firebird Модуль firebird опционально принимает имя базы данных для атаки, по умолчанию это "C:Program FilesFirebirdFirebird_1_5security. На самом деле, там под звёздочками уже имеется пароль пользователя admin. Txt wc -l 721 Всего комбинаций: А теперь давайте удалим дубликаты и снова посчитаем количество комбинаций: cat namelist. Брут-форс формы, передающей данные методом GET, я буду показывать на примере. Следующие параметры опциональны: C/page/uri задаёт другую страницу с которой собрать начальные кукиз. Вы можете задать заголовок без экранирования двоеточий, но в этом случае вы не сможете разместить двоеточия в само значения заголовка, поскольку они будут интерпретироваться в hydra как разделители опций. Если сессии нет, то не принимать даже верный пароль. Установка Пакет hydra содержится в epel-репозитории, поэтому достаточно подключить его и установить. Если они отсутствуют, то используются значения по умолчанию. Fdb" http-get, https-get, http-post, https-post Модули требует страницу для аутентификации. По умолчанию 32 секунды -W Таймаут между ответами сервера -4 / -6 Использовать IPv4 (по умолчанию) или IPv6 адреса (при указании с -M всегда. Комьюнити теперь в Телеграм Подпишитесь и будьте в курсе последних IT-новостей. В настоящее время поддерживаются следующие протоколы: Asterisk, AFP, Cisco AAA, Cisco auth, Cisco enable, CVS, Firebird, FTP, http-form-GET, http-form-post, http-GET, http-head, http-post, http-proxy, https-form-GET, https-form-post, https-GET, https-head, https-post, http-Proxy, ICQ, imap, IRC, ldap, MS-SQL. По умолчанию: "Login incorrect" custom-header? Для method это get, а для action сама страница с формой (т.е. Готовые списки паролей: top500; top4000; cain abel (300k пароли от яндекса (700k пароли от маил. Кроме этого разнообразия, даже без проактивной защиты веб-форма может быть создана разработчиком так, что в неё уже после нажатия на кнопку «Отправить» добавляются поля, без которых сервер не принимает форму. Специальные указания для Простого метода имеют 3 режима работы: анонимный (без пользователя и пароля не прошедший проверку подлинности (с пользователем, но без пароля с проверкой подлинности юзер/пароль (пользователей и пароль). Можно использовать много раз для передачи нескольких заголовков. Очень хорошо, что мы обратили на это внимание ведь нам нужно настроить наши программы для брутфорса так, чтобы и они отправляли куки с валидной сессией, иначе они не смогут «общаться» с внутренними страницами dvwa, которые содержат веб-форму, которую мы хотим брут-форсить. Дабы уницифировать все инструменты подбора паролей и не использовать для разных задач отдельные брутфорсы есть замечательный универсальный инструмент. Учётные данные прокси могут быть указаны как опциональный параметр, например: hydra -L urllist. Про Medusa этого сказать нельзя, но для нашей ситуации её функционала достаточно.

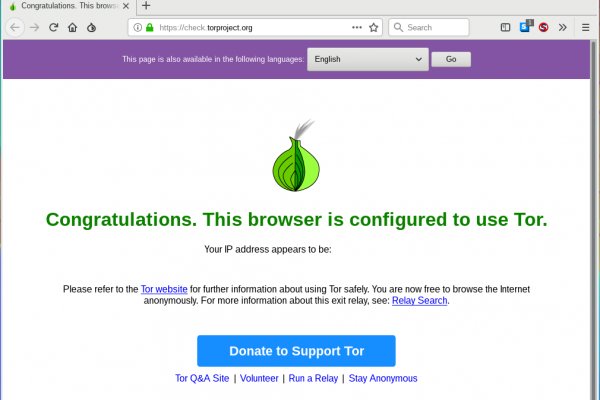

Темная сторона интернета, Даркнет, Deep Web – названий много, но суть одна. За ними кроются те веб-ресурсы, которые затруднительно открыть через браузер Chrome (и ему подобные) и практически невозможно отыскать с помощью Google, Yandex и прочих поисковых систем. Звучит пугающе и интригующе одновременно, не правда ли? Многие люди загружают Тор с целью попасть туда. Но далеко не всем понятно, что для этого нужно сделать. Так давайте же разберемся, как зайти в Даркнет через Tor.СодержаниеВ действительности на «темной стороне» можно найти что угодно. Но размещенные там сайты вовсе не обязательно должны быть какими-то незаконными или неэтичными, хотя такие, безусловно, присутствуют. Для попадания туда от пользователя требуется только две вещи:Наличие установленного на компьютере или ноутбуке интернет-обозревателя Тор.Знание ссылки на веб-ресурс, размещенный в «Дип Вебе».То есть никаких тайных манипуляций, ввода многостраничного кода и прочих странных действий выполнять не нужно. В данной статье мы сначала разберем процедуру инсталляции анонимного браузера, а потом способы для нахождения спрятанных ресурсов.Шаг №1: Установка Tor BrowserЧтобы попасть на темную сторону интернета, нужно использовать специальный браузер. В принципе можно для этих целей настроить какой-нибудь условный Chrome или Mozilla Firefox. Но гораздо проще и безопаснее будет все же Тор. Для его инсталляции выполните следующие шаги:Посетите страницу https://www.torproject.org/download/download.html.en официального сайта проекта.Откройте блок, содержащий информацию о нужной версии операционной системы.Выберите русский язык в соответствующем пункте (изначально он подписан как English).Сохраните предложенный файл, нажав на Download. Например, для 64-разрядной Windows это выглядит так:Откройте его.Следуя подсказкам на экране, завершите процедуру установки.В приветственном окошке браузера нажмите на «Соединиться».Шаг №2: Поиск скрытых интернет-сайтовТеперь у вас есть все необходимое для доступа в Дарк Веб. Ссылки на соответствующие интернет-ресурсы выглядят следующим образом:xxx.onion, где (xxx – основная часть URL-адреса, а onion – псевдо-домен верхнего уровня, у обычных ресурсов заместо него идет ru, com, org, net и так далее).В качестве примера откройте ссылку rougmnvswfsmd4dq.onion, которая ведет на страницу с детальной статистикой Тора (Метрика). Просто скопируйте ее из нашей статьи, вставьте в адресную строку анонимного браузера и нажмите Enter на клавиатуре.На загрузившемся сайте вы найдете подробную информацию по сетевому трафику, пользователям, серверам и другим важным статистическим аспектам.А для удобного поиска onion-сайтов в Tor предусмотрено множество поисковиков. Мы рекомендуем обратить внимание на эти проекты:Ahmia – msydqstlz2kzerdg.onionNot Evil – hss3uro2hsxfogfq.onionTORCH – xmh57jrzrnw6insl.onionПодробности про них вы можете узнать в нашей статье «Поисковики для Тор браузера».В сервисе Godnotaba (доступен в onion-сетях) собрано множество полезных ссылок. Попробуйте найти его с помощью одного из предложенных поисковиков, например, через not Evil. Мы уверены, что у вас все получится!Читайте так же: